Pantang Menyerah Adalah Kunci Sebuah Keberhasilan. Hanya Semangat & Impian yg Sanggup Mengalahkan Segala Rintangan Terberat Sekalipun.

Tuesday, August 4, 2009

misah bw int dan iix

Penjelasan:

1. Mikrotik Router dengan 2 Network Interface Card (NIC)

- Ether1 dan Ether3, dimana Ether1 adalah Ethernet yang terhubung langsung ke ISP

- Ether3 adalah Ethernet yang terhubung langsung dengan jaringan 192.168.2.0/24

2. Bandwidth dari ISP misalnya 256Kbps internasional dan 1024Kbps lokal IIX

3. Komputer 192.168.2.4 akan diberi alokasi bandwidth 128Kbps internasional dan 256Kbps lokal IIX

Untuk memisahkan antara traffic lokal IIX dengan traffic internasional caranya adalah dengan menandai paket data yang menuju atau berasal dari jaringan lokal IIX menggunakan mangle. Pertanyaannya bagaimana caranya Mikrotik bisa mengetahui paket tersebut menuju atau berasal dari jairngan lokal IIX?

Jawabannya adalah dengan mengambil data dari http://lg.mohonmaaf.com

karena http://lg.mohonmaaf.com sudah tidak aktif maka data dapat diambil dari:

http://203.89.24.3/cgi-bin/lg.cgi

Pilih Query dengan men-cek-list BGP dan klik Submit Image

Fungsi dari http://lg.mohonmaaf.com adalah

sebagai fasilitas looking glass jaringan lokal yang dikelola oleh PT. IDC , terima kasih kepada Bapak Johar Alam yang telah menyediakan layanan tersebut.

Dari hasil query tersebut selanjutnya simpan sebagai text files untuk selanjutnya dapat diolah dengan menggunakan spreadsheet contohnya Ms. Excel untuk mendapatkan semua alamat Network yang diadvertise oleh router-router BGP ISP lokal Indonesia pada BGP router IDC atau National Inter Connection Exchange (NICE).

Pada penjelasan versi-2 dokumen ini saya menggunakan teknik langsung memasukkan daftar ip blok ke /ip firewall mangle, dengan teknik ini saya harus memasukkan dua kali daftar ip yang didapat dari router NICE ke /ip firewall mangle.

Cara lain yang lebih baik adalah dengan memasukkan daftar ip blok dari router NICE ke /ip firewall address-list dengan demikian maka pada /ip firewall mangle hanya terdapat beberapa baris saja dan pemisahan traffic Indonesia dan overseas dapat lebih akurat karena mangle dapat dilakukan berdasarkan address-list saja.

Lebih jelasnya adalah sbb:

Selanjutnya buat script berikut untuk dapat diimport oleh router Mikrotik

/ ip firewall address-list

add list=nice address=58.65.240.0/23 comment=”” disabled=no

add list=nice address=58.65.242.0/23 comment=”” disabled=no

add list=nice address=58.65.244.0/23 comment=”” disabled=no

add list=nice address=58.65.246.0/23 comment=”” disabled=no

add list=nice address=58.145.174.0/24 comment=”” disabled=no

add list=nice address=58.147.184.0/24 comment=”” disabled=no

add list=nice address=58.147.185.0/24 comment=”” disabled=no

dst…

untuk mendapatkan script diatas dapat melalui URL berikut:

http://www.datautama.net.id/harijanto/mikrotik/datautama-nice.php

URL diatas secara online akan melakukan query ke router NICE dari http://lg.mohonmaaf.com

CATATAN:

Karena lg.mohonmaaf.com tidak dapat diakses maka utk daftar ip local dapat di ambil dari

http://ixp.mikrotik.co.id/download/nice.rsc

atau dari http://www.datautama.net.id/harijanto/mikrotik/datautama-nice.php

yang datanya dari looking glass DatautamaNet

dari hasil URL diatas copy lalu paste ke mikrotik dengan menggunakan aplikasi putty.exe ssh ke ipmikrotik tersebut, caranya setelah di copy teks hasil proses URL diatas lalu klik kanan mouse pada jendela ssh putty yang sedang meremote mikrotik tersebut. Cara ini agak kurang praktis tetapi karena jika script diatas dijadikan .rsc ternyata akan bermasalah karena ada beberapa baris ip blok yang saling overlap sebagai contoh:

\… add address=222.124.64.0/23 list=”nice”

[datautama@router-01-jkt] > /ip firewall address-list \

\… add address=222.124.64.0/21 list=”nice”

address ranges may not overlap

dimana 222.124.64.0/21 adalah supernet dari 222.124.64.0/23 artinya diantara dua blok ip tersebut saling overlap, sehingga pada saat proses import menggunakan file .rsc akan selalu berhenti pada saat menemui situasi seperti ini.

Sampai saat ini saya belum menemukan cara yang praktis utk mengatasi hal tersebut diatas.

Kalau saja kita bisa membuat address-list dari table prefix BGP yang dijalankan di mikrotik maka kita bisa mendapatkan address-list dengan lebih sempurna.

Selanjutnya pada /ip firewall mangle perlu dilakukan konfigurasi sbb:

/ ip firewall mangle

add chain=forward src-address-list=nice action=mark-connection \

new-connection-mark=mark-con-indonesia passthrough=yes comment=”mark all \

indonesia source connection traffic” disabled=no

add chain=forward dst-address-list=nice action=mark-connection \

new-connection-mark=mark-con-indonesia passthrough=yes comment=”mark all \

indonesia destination connection traffic” disabled=no

add chain=forward src-address-list=!nice action=mark-connection \

new-connection-mark=mark-con-overseas passthrough=yes comment=”mark all \

overseas source connection traffic” disabled=no

add chain=forward dst-address-list=!nice action=mark-connection \

new-connection-mark=mark-con-overseas passthrough=yes comment=”mark all \

overseas destination connection traffic” disabled=no

add chain=prerouting connection-mark=mark-con-indonesia action=mark-packet \

new-packet-mark=indonesia passthrough=yes comment=”mark all indonesia \

traffic” disabled=no

add chain=prerouting connection-mark=mark-con-overseas action=mark-packet \

new-packet-mark=overseas passthrough=yes comment=”mark all overseas \

traffic” disabled=no

Langkah selanjutnya adalah mengatur bandwidth melalui queue simple, untuk mengatur bandwidth internasional 128Kbps dan bandwidth lokal IIX 256Kbps pada komputer dengan IP 192.168.2.4 dapat dilakukan dengan contoh script sbb:

/ queue simple

add name=”harijant-indonesia” target-addresses=192.168.2.4/32 \

dst-address=0.0.0.0/0 interface=all parent=none packet-marks=indonesia \

direction=both priority=8 queue=default/default limit-at=0/0 \

max-limit=256000/256000 total-queue=default disabled=no

add name=”harijanto-overseas” target-addresses=192.168.2.4/32 \

dst-address=0.0.0.0/0 interface=all parent=none packet-marks=overseas \

direction=both priority=8 queue=default/default limit-at=0/0 \

max-limit=128000/128000 total-queue=default disabled=no

Script diatas berarti hanya komputer dengan IP 192.168.2.4 saja yang di batasi bandwidthnya 128Kbps internasional (overseas) dan 256Kbps lokal IIX (indonesia) sedangkan yang lainnya tidak dibatasi.

Dengan demikian maka komputer 192.168.2.4 hanya dapat mendownload atau mengupload sebesar 128Kbps untuk internasional dan 256Kbps untuk lokal IIX.

Untuk mengujinya dapat menggunakan bandwidthmeter sbb:

Dengan demikian berarti Mikrotik telah berhasil mengatur pemakaian bandwidth internasional dan lokal IIX sesuai dengan yang diharapkan pada komputer 192.168.2.4.

Pada penjelasan versi-3 ini proses mangle terhadap traffic “overseas” dapat lebih akurat karena menggunakan address-list dimana arti dari src-address=!nice adalah source address “bukan nice” dan dst-address=!nice adalah destination address “bukan nice”.

Sehingga demikian traffic “overseas” tidak akan salah identifikasi, sebelumnya pada penjelasan versi-2 traffic “overseas” bisa salah indentifikasi karena traffic “overseas” di definisikan sbb

add connection-mark=mark-con-indonesia action=mark-packet new-packet-mark=indonesia chain=prerouting comment=”mark indonesia”

add packet-mark=!indonesia action=mark-packet new-packet-mark=overseas chain=prerouting comment=”mark all overseas traffic”

packet-mark=!indonesia artinya “packet-mark=bukan paket Indonesia”, padahal “bukan paket Indonesia” bisa saja paket lainnya yang telah didefinisikan sebelumnya sehingga dapat menimbulkan salah identifikasi.

Adapun teknik diatas telah di test pada router mikrotik yang menjalankan NAT , jika router mikrotik tidak menjalankan NAT coba rubah chain=prerouting menjadi chain=forward.

Untuk lebih lanjut mengenai pengaturan bandwidth pada Mikrotik dapat dilihat pada manual mikrotik yang dapat didownload pada

http://www.mikrotik.com/docs/ros/2.9/RouterOS_Reference_Manual_v2.9.pdf

Script diatas dapat diimplementasikan pada Mikrotik Versi 2.9.27 , untuk versi mikrotik sebelumnya kemungkinan ada perbedaan perintah.

Reference:

* http://www.mikrotik.com

* http://www.mikrotik.co.id

* http://wiki.mikrotik.com

Selamat mencoba.

route iix dan int via distribusi

- interface traffic internasional

- interface traffic local

- interface distribusi

Berikan coment nama interface :

1. Internasional

2. Lokal

3. Distribusi

Add ip address masing2x interface :

/ip address

add address=192.168.0.1/24 interface=distribusi comment=”ip trafik distribusi” disabled=no

add address=203.89.2.40/30 interface=Internasional comment=”ip trafik internasional” disabled=no

add address=203.89.2.35/30 interface=Lokal comment=”ip trafik IIX” disabled=no

Tandai paket yang menuju IIX dari interface distribusi

/ip firewall mangle

add chain=prerouting in-interface=distribusi dst-address-list=nice action=m

ark-routing new-routing-mark=nice passthrough=yes comment=”mark nice trafic” disabled=no

(memberi mangle dengan chain prerouting dan hanya melakukan mangle di traffic yang datang melalui interface distribusi)

Buat ip route with command prompt :

/ip route

add dst-address=0.0.0.0/0 gateway=203.89.2.39 scope=255 target-scope=10 \

comment=”gateway traffic internasional” disabled=no

add dst-address=0.0.0.0/0 gateway=203.89.2.34 scope=255 target-scope=10 \

comment=”gateway traffic IIX” disabled=no

Test dulu….

C:\Documents and Settings\kuzhin>tracert www.yahoo.com

C:\Documents and Settings\kuzhin>tracert www.plasa.com

Setelah sudah benar routingnya.

Buat Queue Simple..

/queue simple

add name=”IIX-Client-01? max-limit=256000/256000 dst-address=”192.168.0.1? interface=lokal

add name=”INT-Client-01? max-limit=64000/64000 dst-address=”192.168.0.1? interface=internasional

ip 192.168.0.1 yang traficnya melalui interface local / internasional,

dimana traffic yang melewati interface ini telah kita pisah pada ip route diatas

Sunday, August 2, 2009

ngobrak ngabrik dekstop

1.Step pertama.

1.Step pertama.DL rocketdock dari sini http://www.indowebster.com/links/?ht...ocketdock.com/ .

Jika sudah DL addson STACKDOCK dari sini http://www.indowebster.com/links/?ht.../docklets/1791 .

Instal Rocketdock, extrack STACKDOCK kedalam FOLDER DOCKLETS yg ADA di folder ROCKETDOCK anda.

Jalankan PROGRAM ROCKETDOCK.

Anda akan Melihat sebuat NAVIGATION BAR baru DIatas desktop anda.

Jika sudah KLIK kanan DI ROCKETDOCK anda dan ikuti langkah" seperti ini:

a. ADD item STACKDOCKLET. ( akan muncul sebuah icon baru berbentuk kotak transparan )

b. Klik Kanan di STACKDOCK icon ( icon baru yg baru saja anda masukkan ) dan pilih icon setting

setelah itu akan muncul sebuah setting untuk STACKDOCK anda.

c. Masukan FOLDER yg anda ingin gunakan dengan cara browse ( klik kiri di gambar "..." di kanan ) jika sudah pencet ok. ( masukan FOLDER yg berisi FOLDER contoh: FOLDER bernama FATE didalem nya terdama FOLDER FATE WALLPAPERS , FOLDER FATE ICONS dst. )

d.Masukan iCOn yg ingin anda gunakan sebagai tampilan icon anda (browse dengan cara menklik kiri kotak bergambar "..." di kanan" ) ingat harus dengan format .png / .ico.

e.Masi di Setting STACKDOCK anda akan melihat sebuah columm bernama MODE, rubah menjadi FAN dari OTOMATIC ( sesuai selera anda ).

f. Klik Ok. ( lihat di navigation ROCKETDOCK anda apakah sudah berhasil apa belum )

g. Test dengan Cara mengklik FOLDER STACKDOCK anda.

h. Gunakan Cara yg sama untuk menambahkan FOLDER" lainya sesuai dengan kebutuhan anda.

Penutup Step 1.

ROCKETDOCK anda sudah berhasil bukan? sekarang hapus semua shortcut yg tidak berguna yg ada di desktop anda.

shortcut" itu hanya merusak pemandangan, jgn lupa untuk memasukan shortcut tersebut ke dalam STACKDOCK icon anda.

Jika tidak ingin report pilih semua shortcut anda kemudia CUT dan masukkan kedalem satu buah FOLDER di HardDisk anda ( bisa Di E: / C: ) kemudian rubah Menjadi STACKDOCKLETS.

Anda mengerti maksud saya ?

Ganti ICON" sesuai selera anda ( jgn lupa masukkan iCon yg ingin anda gunakan kedalam folder ICONS didalem folder direktori ROCKETDOCK anda )

Untuk MyCOmputer ,RECYLE bin jgn gunakan STACKDOCK ( STACKDOCK hanya berguna untuk memperindah FOLDER anda )

Saia Rasa anda cukup mengerti tentang ROCKETDOCK dan STACKDOCK Sampe point sini.

Jadi mari kita lanjutkan ke step 2.

2.Step ke 2:

Anda pasti bertanya" Tentang Ramalan CUACA , Status PC saya , Tanggal , Jam yg ada di desktop saya dan bertanya gimana cara membuat nya?

ok mari kita bahas.

Yg pertama yg musti anda lakukan adalah Men-DL RainMeter dari Link disini http://www.indowebster.com/links/?ht...ny/legacy.html.

Ingat DL lah yg 32bit ( jika anda mengerti anda bisa men DL yg 64bit )

Setelah Selesai Men DL rainmeter, DL juga skin Rain meter anda dari sini http://www.indowebster.com/links/?ht....org/rainmeter ( rainmeter yg saya gunakan ada HUD version, anda bebas menggunakan yg lain ).

Instal RainMeter anda, extrack skin yg baru saja anda DL ke sKin RainMeter Anda.

a. Jalankan Program RainMeter Anda.

b.Lihat diTaskbar Shortcut anda ( pojok kanan bawah ) sebuah icon bergambar Tetesan Air, kemudia klik kanan.

c.Klik Kanan Dan pilih CONFIGS, Aktifkan Program yg anda butuhkan ( saya menggunakan CLOCK , DATE , CPU , HDD1 , HDD2, Network TRafic DL )

d. GUnakan dan atur letak nya sesuai selera anda masing" .

Penutup Step ke 2.

DL skin" anda sesuai selera anda masing" gunakan Link yg sudah saya sediakan diatas

Gunakan RainMeter sesuai kebutuhan dan Specs komp anda.

Jika anda ingin menghemat memory jgn gunakan terlalu banyak RainMeter. (sekedar info Rainmeter saya menggunakan 19kb memory RAM )

Jika ada Banyak peminat nya saia akan buat kan juga tutor menggunakan rainmeter ( compatible with foobar or winamp , setting u're weather dst )

Ok saia Rasa anda juga sudah mengerti Tentang RAINMETER anda bisa menggunakan RAINLENDER sebagai sebuah optional tambahan mempercantik Desktop anda ( search dari google jika tidak menemukan anda bisa bertanya pada saya )

Experiment saja Sendiri dan jgn lupa membackup data anda sebelum nya.

3.Step 3

RocketDOck anda sudah berhasil begitupulah dengan STACKDOCK folder anda.

Dan Juga Rainmeter atau Rainlender yg sudah berhasil anda buat.

Tapi bukan berarti Sudah selesai disini.

Anda pasti merasa terganggu dengan kotak sampah yg ada di desktop anda?

Anda mencoba Mendelete tapi tidak bisa?

Tenang saja Mari kita bermain" sedikit dengan Registry Windows anda.

( jgn lupa memback up Registry yg akan anda rubah nanti )

a. jalankan program RUN ( start menu klik RUN ) dan ketik kan regedit dan kemudian HIT OK.

b.Muncul Sebuah Folder registry editor anda bukan? cari / ikuti langkah berikut ini.

c.klik HKEY_LOCAL_MACHINE --> Software --> Microsoft --> Windows --> CurrentVersion --> Explorer --> Desktop --> NameSpace.

d. Anda akan menemukan beberapa folder di Folder registry namespace anda?

e. Delete FOLDER yg bernama ini {645FF040-5081-101B-9F08-00AA002F954E} . ( jgn lupa membackup ny dahulu untuk mengembalikan seperti semula )

f. Close registry folder anda. lihat ke desktop dan refresh Desktop anda.

g. Recyle BIn anda sudah hilang dari pandangan mata anda bukan?

h. Jika masi tidak hilang tunggu beberapa menit dan refresh kembali, jika masi tetap ada reboot ( restart ) Komp anda.

Penutup Step 3.

Sekarang Desktop anda Sudah indah dengan hilang na Recyle bin.

Simple minimalis ( tergantung desaign anda, setidak na tidak penuh oleh icon shortcut bukan ) tapi powerfull ( tergantung penyusunan ROCKETDOCK N STARDOCK anda begitupula rainmeter anda )

Gunakan SKIN Rainmeter Dan ROCKETDOCK anda sesuai Dengan theme XP dan Wallpapers anda.

Ekstra:

Step 4.

Anda Melihat Desktop saya dan bertanya" dimana Letak TASKBAR saya?

Hide saja TASKBAR anda, Beberapa dari anda Pasti Sudah mengerti bagaimana caranya menyembunyikan TASKBAR anda tapi untuk berjaga" bagi mereka yg tidak tau akan saya buatkan juga tutor simple nya.

a.Klik kanan Taskbar anda dan matikan LOCK TASKBAR anda ( klik saya dan hilangkan centang nya )

b. Klik kanan kembali dan klik pada properties.

c. centang AUTOHIDE taskbar pada setting taskbar anda dan klik ok.

Pentutup Step 4.

Sekarang taskbar anda dengan otomatis akan tersembunyi jika sedang tidak digunakan, jika ingin memunculkan nya kembali drag saja pointer mouse anda ke tempat taskbar anda ( bisa dibawah Default na ataw diatas seperti saya )

Penutup Tutorial.

Desktop Anda sekarang sudah lebih indah sesuai dengan selera yg anda inginkan.

Jika ada masalah / pertanyaan silahkan post saja dan saia akan sebisa mungkin membantu anda. ( mana ne c acang katana mau bantuin dah suruh buat tutor tapi ga nongol orang na )

Anda bisa menggunakan COntoh" desktop yg ada sebagai refresi anda sekalian.

Untuk Link" theme XP . Icon , SKIN ( RAINMETER dan ROCKET DOCK ) silahkan liat di bagian links yg sudah saya sediakan.

Dan JGN LUPA Untuk menshare hasil Desktop anda.

Tentu saja ThX dan GRP diterima dengan senang hati

kredit dibagian bawah.

butuh icon tambahan request Nrvnqsr terutama icon anime strike witches

Untuk Vista juga menggunakan tutor yg sama tapi untuk STACKDOCK jgn lupa turn off UAC nya

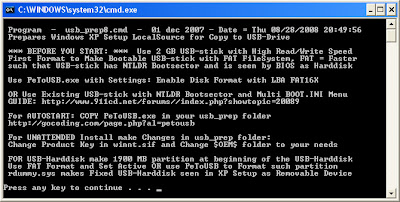

instal windows XP via UFD (not CD)

dianjurkan banget buat pake UFD yang punya write n read speed yang mantabs,,yah,,bisa di-cek sendiri lah..

terus..

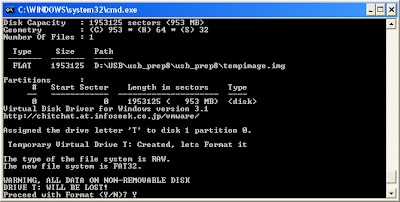

sengganya harus ada isi HD kira2 600mb-an ya..buat virtualnya..

oke,,let's start..

1.donlot software pembantunya dulu aja deh,,

2.ekstrak isinya ke dalam 1 folder

(yang PE2usb itu progamnya dimasukin ke dalem usb_prep aja..)

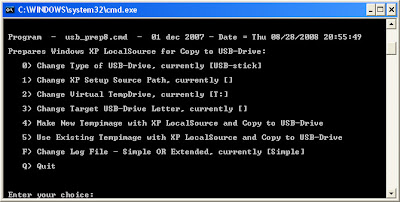

3.cari dan jalanken..usb_prep8.cmd

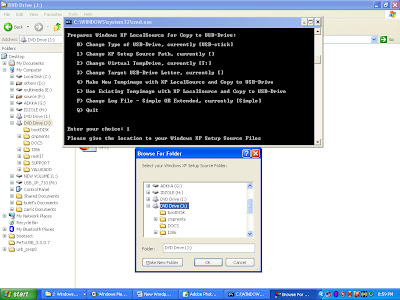

ntar muncullah kayak gini..

4.pencet aja tombol apa aja..(press any key)

tiba2 datenglah..

klik---->OK

5.monggo ditutup tuh PE2usb tapi jangan cmdnya,,masi ada proses selanjutnya,,

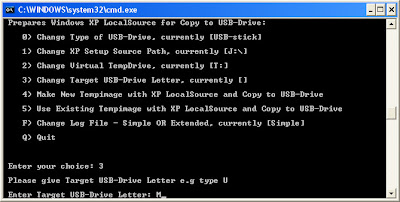

6.ada jendela kayak gini tu,,

-well..tinggal ngikutin perintahnya..

1. masukin CD dan pilih 1 buat menunjuk lokasi CD-ROM berada..7.terus tekan YES aja..amiin..

2. piih angka 3 buat masukin lokasi UFD ente..

3. mari pilih 4 diikuti Y untuk memulai..yuu

8.XP @ UFD anda uda beres...sekarang saatny menginstal,,

9.di BIOS setting pilih aja primary bootnya yang UFD anda..atau bisa dipilih di F12 kalo di kompi gw..ntar milih tempat bootingnya gitu..

pas uda msuk di pilihan buting,pilih yang TEXT MODE

tararam...suda masuk windows installer de...hohoooo

mudah kan?

selamat mencoba..

nokia 2600. 2660. 2310

Untuk para pemegang hp nokia tipe 2600, 2660, 2310 ada tips keren..

Untuk para pemegang hp nokia tipe 2600, 2660, 2310 ada tips keren..Ada kode untuk membalik layar hp nokia tersebut, muter 180 drajat, atau miring..

ya jadinya nanti kaya layar udah rusak (tapi tenang bisa dibalikin kok)

cukup bermanfaat jika ada maling yg mau ngambil hp kita (jadi illfeel, ilang feeling)

cukup bermanfaat jika ada maling yg mau ngambil hp kita (jadi illfeel, ilang feeling)

*#5512# untuk membuat layar jd miring kesamping

*#5513# untuk membuat layar terbalik

*#5514# coba sendiri

*#5515# coba sendiri

jangan kaget dulu kalo layar anda jadi rusak...

ada kode untuk netralin/normalin layarnya...

*#5511#

Lumayan untuk jailin temen yang gak tau,, haha ini dari pengalaman tmn gw, hp gw mpe dijailin

hacking study

Ada banyak cara untuk mendapatkan suatu password. Beberapa diantaranya tidak membutuhkan keahlian khusus. Berikut adalah cara-cara yang paling umum dan paling sering digunakan:

Ada banyak cara untuk mendapatkan suatu password. Beberapa diantaranya tidak membutuhkan keahlian khusus. Berikut adalah cara-cara yang paling umum dan paling sering digunakan: [1]. Social Engineering

[2]. KeyLogger

[3]. Web Spoofing

[4]. Menghadang Email

[5]. Password Cracking

[6]. Session Hijacking

[7]. Menjadi Proxy Server

[8]. Penggunaan Fitur Browser

[9]. Googling

[1]. Social Engineering

Social Engineering adalah nama suatu tehnik pengumpulan informasi dengan memanfaatkan celah psikologi korban. Atau mungkin boleh juga dikatakan sebagai “penipuan” ![]() Sosial Engineering membutuhkan kesabaran dan kehati-hatian agar sang korban tidak curiga. Kita dituntut untuk kreatif dan mampu berpikiran seperti sang korban.

Sosial Engineering membutuhkan kesabaran dan kehati-hatian agar sang korban tidak curiga. Kita dituntut untuk kreatif dan mampu berpikiran seperti sang korban.

Social Engineering merupakan seni “memaksa” orang lain untuk melakukan sesuatu sesuai dengan harapan atau keinginan anda. Tentu saja “pemaksaan” yang dilakukan tidak secara terang-terangan atau diluar tingkah laku normal yang biasa dilakukan sang korban.

Manusia cenderung untuk percaya atau mudah terpengaruh terhadap orang yang memiliki nama besar, pernah (atau sedang berusaha) memberikan pertolongan, dan memiliki kata-kata atau penampilan yang meyakinkan. Hal ini sering dimanfaatkan pelaku social engineering untuk menjerat korbannya. Seringkali sang pelaku membuat suatu kondisi agar kita memiliki semacam ketergantungan kepadanya.Ya,tanpa kita sadari dia mengkondisikan kita dalam suatu masalah dan membuat ( seolah – olah hanya ) dialah yang bisa mengatasi masalah itu. Dengan demikian,tentu kita akan cenderung untuk menuruti apa yang dia instruksikan tanpa merasa curiga.

Sosial Engineering adakalanya menjadi ancaman serius. Memang sepertinya tidak ada kaitan dengan teknologi, namun sosial engineering tetap layak diwaspadai karena bisa berakibat fatal bagi sistem anda. Why?? Karena bagaimanapun juga suatu komputer tetap saja tidak bisa lepas dari manusia. Ya, tidak ada satu sistem komputerpun di muka bumi ini yang bisa lepas dari campur tangan manusia. sehebat apapun pertahanan anda, jika anda sudah dikuasai oleh attacker melalui social engineering, maka bisa jadi anda sendirilah yang membukakan jalan masuk bagi sang attacker.

[2]. KeyLogger

KeyLogger adalah software yang dapat merekam aktivitas user. Hasil rekaman itu biasa disimpan berupa teks atau gambar. KeyLogger bekerja berdasarkan ketukan keyboard user. Aplikasi ini mampu mengenali form-form sensitif seperti form password misalnya.

Ada cara aman untuk menghindari keyloger:

1. Gunakan password dengan karakter special seperti !@#$%^&*(){}[]. Kebanyakan keyloger akan mengabaikan karakter ini sehingga sang pelaku (pemasang keyloger) tidak akan mendapatkan password anda yang sebenarnya.

2. Persiapkan password dari rumah, simpan dalam bentuk teks. Saat ingin memasukkan password, tingal copy-paste ajah. Keyloger akan membaca password anda berdasarkan ketukan keyboard. Namun cara ini agak beresiko. Mengapa? karena saat anda melakukan copy, data anda akan tersimpan di clipboard. Saat ini banyak dijumpai software-software gratis yang bisa menampilkan data dalam clipboard.

[3]. Web Spoofing

Masih ingat kasus pecurian Account sejumlah nasabah Bank BCA? Ya, itulah salah satu contoh nyata dari Web spoofing. Inti dari tehnik ini ialah dengan memanfaatkan kesalahan user saat mengetikkan alamat situs pada address bar. Pada dasarnya, Web Spoofing adalah usaha untuk menipu korban agar mengira dia sedang mengakses suatu situs tertentu, padahal bukan.

Pada kasus bank BCA, pelaku membuat situs yang sangat mirip dan identik dengan situs aslinya sehingga sang korban yang terkecoh tidak akan merasa ragu mengisikan informasi sensitif seperti user name dan Passwordnya. Padahal, karena situs tersebut adalah situs tipuan, maka semua informasi berharga tadi terekam oleh webserver palsu, yaitu milik sang pelaku.

[4]. Menghadang Email

Menghadang email? Ya, dan sangat mudah untuk melakukan hal ini. Salah satu cara adalah dengan menggunakan mailsnarf yang terdapat pada utility dsniff. Cara kerja Mailsnarf adalah dengan menghadang paket data yang lewat di Internet dan menyusunnya menjadi suatu email utuh.

Dsniff dan mailsnift merupakan software bekerja atas dasar WinPcap (setara dengan libcap pada Linux) yaitu suatu library yang menangkap paket-paket data. Paket-paket yang ditangkap ini akan disimpan dalam bentuk file oleh Windump, sedangkan Dsniff dan MailSnarf bertindak lebih jauh lagi yaitu menganalisa paket-paket data ini dan menampilkan password (dsniff) atau isi email (mailsnarf).

[5]. Password Cracking

“Hacking while sleeping.” itulah ungkapan yang biasa dipakai oleh orang-orang yang melakukan password cracking. Mengapa? Karena pada umumnya dibuthkan waktu yang lama untuk melakukan pasword cracking. Bisa berjam-jam, bahkan berhari – hari! Semua itu tergantung dari target, apakah sang target menggunakan password yang umum, password memiliki panjang karakter yang tidak biasa, atau password memiliki kombinasi dengan karakter-karakter special.

Salah satu software yang biasa digunakan untuk melakukan hal ini ialah dengan mengunakan Brutus, salah satu jenis software remote password cracker yang cukup terkenal. Brutus bekerja dengan teknik dictionary attack atau bruce-force attack terhadap port-port http, POP3,ftp, telnet, dan NetBIOS.

Dictionary Attack bekerja dengan mencobakan kata-kata yang ada dalam kamus password. Sedangkan brute – force attack bekerja dengan mencobakan semua kombinasi huruf, angka, atau karakter.

Brute Force Atack bekerja sangat lambat dan membutuhkan waktu yang lama tergantung dari jenis spesifikasi komputernya dan panjang karakter passwordnya. Saat ini telah banyak situs yang menutup akses terhadap akses terhadap usaha login yang secara terus-menerus tidak berhasil.

Jika anda ingin melakukan password Cracking, silahkan pilih – pilih sendiri aplikasinya di halaman Member – spyrozone.tk.

[6]. Session Hacking

Session hijacking dewasa ini semakin marak dikalangan para attacker. Session Hijacking biasa dilakukan dengan melakukan peniruan cookies. Jadi pada intinya, kita harus bisa meniru cookies sang korban untuk mendapatkan sesi loginnya.

Lalu bagaimana cara mendapatkan cookies sang korban?

1. Dengan analisa Cookies.

Cara ini relatif sulit dilakukan.

2. Mencuri Cokies.

Misalnya Sang Attacker ingin mendapatkan account si A. Sang Attacker bisa dengan mudah membuat semacam script Java Script yang disisipkan dalam email untuk dikirim ke korban.Saat korban membuka email itu, tanpa sadar cookiesnya akan dicuri dan direkam ke suatu webserver dengan memanfaatkan suatu script PHP.

Belakangan ini yang paling sering menjadi incaran adalah account Friendster. Ada yang menyisipkan suatu scipt lewat testimonial, ada yang menyisipkannya di profilnya sendiri untuk mencuri cookies sang korban dan lain sebagainya. Saya memiliki tips untuk ini:

1. Jangan menggunakan browser Internet Explorer

Saat ingin membuka profil orang lain, jangan menggunakan Internet Explorer. Catat alamat profil yang ingi anda lihat,logout terlebih dahulu dari account anda dan bersihkan semua cookies, baru kemudian bukalah profil Friendster tujuan.

2. Periksa Source CODEnya

Ketika menerima testimonial, periksa terlebih dahulu source codenya. Apakah disana terdapat script asing atau kata-kata yang identik dengan pembajakan seperti :

“HACKED”, “DEFACED”, “OWNED”.. dll..

Jika ragu-ragu……. reject ajah..

3. LogOUT tiba-tiba.

Waspada ketika tanpa suatu alasan yang jelas tiba-tiba anda logout dengan sendirinya dari account anda. Saat anda diminta memasukkan username dan password, lihat dulu addressbar anda! apakan anda sedang berada di situs yang semestinya atau tidak. Periksa source code halaman tersebut.Lihat pada form action, kemana informasi anda nantinya akan dikirim.

Sebenarnya session hijacking bisa dicegah jika saja sang penyedia layanan memperhatikan hal-hal berikut:

1. Menetapkan session identifier yang unik

2. Menetapkan sistem identifier berpola acak

3. Session identifier yang independen

4. Session identifier yang bisa dipetakan dengan koneksi

client side.

Fenomena lain adalah, hingga saat artikel ini diterbitkan, ternyata masih banyak dijumpai para user yang tidak melakukan sign out setelah membuka accountnya. Dengan demikian, orang lain yang mengunakan komputer itu dan membuka website yang sama dengan yang telah dibuka oleh orang pertama akan otomatis login ke account sang korban.

[7]. Menjadi Proxy Server

Kita bisa mengumpulkan informasi dengan menjadi proxy server bagi korban untuk dapat berselancar. Dengan menjadi proxy server, seluruh identitas sang peselancar bisa menjadi milik kita.

[8]. Memanfaatkan Kelalaian user dalam penggunaan fitur

browser

Setiap browser tentunya memiliki fitur yang ditujukan untuk kemudahan dan kenyamanan penggunanya dalam berselancar. Diantaranya ialah dengan adanya cache dan Password Manager.

Di Internet tentunya banyak suatu website yang isinya tidak berubah dalam beberapa hari (Contohnya spyrozone.tk ![]() Nah, untuk situs yang seperti ini cache menjadi hal yang sangat berguna. Cache akan menyimpan file-file hasil browsing sehinga nantinya jika anda berkunjung lagi ke situs tersebut browser tidak perlu lagi melakukan download untuk kedua kalinya dari server sehingga setiap halaman situs yang telah anda buka sebelumnya akan terbuka dengan lebih cepat. Semua itu biasanya diatur oleh header time to live.

Nah, untuk situs yang seperti ini cache menjadi hal yang sangat berguna. Cache akan menyimpan file-file hasil browsing sehinga nantinya jika anda berkunjung lagi ke situs tersebut browser tidak perlu lagi melakukan download untuk kedua kalinya dari server sehingga setiap halaman situs yang telah anda buka sebelumnya akan terbuka dengan lebih cepat. Semua itu biasanya diatur oleh header time to live.

Lho, bagaimana dengan situs-situs penyedia berita yang selalu up to date? Untuk site yang seperti itu, time to live-nya akan di set=0 sehinga nantinya anda akan terus melakukan download setiap kali berkunjung.

Cukup nyaman bukan? Ya, tapi ancaman mulai timbul. Cobalah kini anda jelajahi opsi-opsi yang berkaitan dengan cache pada browser anda. Tentu anda bisa menemui bahwa ada fasilitas untuk menentukan berapa besarnya file temporary yang bisa disimpan di harddisk. Cari juga lokasi dimana file-file tersebut akan disimpan.

Coba anda buka folder tersebut, anda akan menemui file-file html & file-file gambar dari site-site yang sudah anda kunjungi. Pada Browser IE, anda bisa melihat lokasi file cache dengan menjelajahi menu Tools —> Internet options —> Settings

Lalu apa yang bisa didapatkan?? toh cuma file-file “sampah”?? Hmm… sekarang coba anda copy semua file yang ada di sana ke suatu folder. Lalu bukalah salah-satu file htmlnya. Jika itu komputer publik,anda bisa mengetahui situs apa saja yang telah diakses oleh oleh orang sebelum anda.

Hmm.. hanya dengan melihat file temporary anda bahkan bisa melihat password dan dll. Banyak saya temui situs yang menyimpan password dan menampilkannya pada url. Tentunya anda juga pasti sering membacanya di berbagai tutorial.

Kebanyakan browser pada saat ini memiliki fasilitas untuk menyimpan password. Misalnya saat meggunakan Mozilla Firefox, anda pasti sering menerima kotak dialog konfirmasi yang menanyakan apakah anda ingin password anda disimpan atau tidak oleh PasswordManager.Kebanyakan user cenderung untuk memilih opsi YES, entah itu dengan penuh kesadaran atau memang mereka tidak tau ( baca: tidak mau tau) apa maksud dari kotak dialog itu.

Orang lain yang kemudian mengunakan browser itu bisa dengan sangat mudah mendapatkan password korban dengan memasuki menu Tools —> Options —> Security –> Saved password.

Contoh lain adalah fasilitas wand password yang dimiliki oleh browser Opera. Saat anda memasukkan user name dan password pada suatu form dan menekan tombol submit, opera secara default akan meminta konfirmasi kepada anda apakah anda ingin browser menyimpan id dan password anda atau tidak. Lagi dan lagi… kebanyakan netter ceroboh, mereka cenderung untuk memilih opsi “YES”.

Lalu?? Orang lain yang kemudian menggunakan browser itu bisa melihat situs apa saja yang telah diakses oleh user, arahkan browser ke situs tersebut, letakkan cursor pada form isian user name, tekan [ALT]+[ENTER] dan BOOOMM!!!! Kenapa?? Jangan kaget dulu!! Hehehe.. form login akan otomatis terisi dengan user name korban lengkap dengan passwordnya ;D (It’s fun enough.. ![]()

Ini hanya sebagian kecil contoh, jelajahi fitur-firtur browser lain!

[9]. Googling

Google.com. Banyak sudah situs yang runtuh, password dan nomor – nomor kartu kredit yang dicuri akibat dari ulah orang yang menyalahgunaan kesaktiannya ![]() Dahulu, hal ini mudah dilakukan.Hanya dengan mengetikkan kata kunci tertentu yang berkaitan dengan user name dan password, anda bisa memanen ratusan password user melalui google. Tapi sekarang tampaknya anda harus gigit jari jika menggunakan cara diatas ;D

Dahulu, hal ini mudah dilakukan.Hanya dengan mengetikkan kata kunci tertentu yang berkaitan dengan user name dan password, anda bisa memanen ratusan password user melalui google. Tapi sekarang tampaknya anda harus gigit jari jika menggunakan cara diatas ;D

Jangan sedih dulu karena Google baru saja menelurkan produk barunya, yaitu Google Code Search. Ancaman baru mulai timbul, “si pintar” ini kini dapat meng-crawl hingga kepada archive file yang berada di public directory web server. Hati-hati yang punya kebiasaan untuk menyimpan informasi penting di dalamnya (password, dan info berharga lainnya) Sebaiknya mulai sekarang kebiasaan itu dihilangkan. Selalu proteksi folder-folder yang sensitif agar situs anda bisa hidup lebih lama. Kalo nggak… yach.. tunggu ajah ada orang yang memanfaatkan produk baru google ini untuk mengeruk informasi sensitif dari web server anda. dan jika itu sudah terjadi… maka bersiaplah.. “taman bermain” anda akan diambil alih olehnya..

user manager

1. enable dulu use-radius di hotspot

1. enable dulu use-radius di hotspot[charter@mikrotik]>ip hotspot profile

2. [charter@mikrotik] ip hotspot profile>print

3. akan terlihat profile2 yg telah di buat, kemudian tentukan profile mana yg akan di pake di use-radius

[charter@mikrotik]ip hotspot profile> set 0 use-radius=yes

0 = merupakan nomor profile

4. sekarang bikin radiusnya

[charter@mikrotik]>radius

[charter@mikrotik]radius>add address=127.0.0.1

[charter@mikrotik]radius>print

[charter@mikrotik]radius>set 0 service=hotspot, login secret=12345678

5. sekarang bikin owner untuk di usermanager

[charter@mikrotik]>/ tool user-manager customer add login=”test” password=”test” permissions=owner

6.sekarang bikin penghubung/supaya mikrotik ngeroute ke usermanager

[charter@mikrotik]>/ tool user-manager router add subscriber=MikroTik ip-address=127.0.0.1 shared-secret=12345678

7. sekarang tes apakah usermanager dah konek apa blom 8. buka web browser ketik ” 127.0.0.1/userman “ 9. tampil halaman login userman, masukin dah tuh username=test password=test

2 speedy

Lan : 192.169.0.1/24

Lan : 192.169.0.1/24Line 1 : 192.168.11.1/24

Line 1 : 192.168.22.2/24

/ ip address

add address=192.168.0.1/24 network=192.168.0.0 broadcast=192.168.0.255 interface=Local comment=”” \

disabled=no

add address=192.168.11.1/24 network=10.111.0.0 broadcast=192.168.11.155 interface=Line1 \

comment=”” disabled=no

add address=192.168.22.2/24 network=10.112.0.0 broadcast=192.168.22.255 interface=Line2 \

comment=”” disabled=no

router punya 2 upstream (WAN) interfaces dengan:

ip address 192.168.11.1/24 dan 192.168.22.2/24.

interface LAN dengan nama interface “Local”

ip address 192.168.0.1/24

Buat mangle untuk mentandai koneksi

/ ip firewall mangle

add chain=prerouting in-interface=Local connection-state=new nth=1,1,0 \

action=mark-connection new-connection-mark=odd passthrough=yes comment=”” \

disabled=no

add chain=prerouting in-interface=Local connection-mark=odd action=mark-routing \

new-routing-mark=odd passthrough=no comment=”” disabled=no

add chain=prerouting in-interface=Local connection-state=new nth=1,1,1 \

action=mark-connection new-connection-mark=even passthrough=yes comment=”” \

disabled=no

add chain=prerouting in-interface=Local connection-mark=even action=mark-routing \

new-routing-mark=even passthrough=no comment=”” disabled=no

Buat Rule NAT

/ ip firewall nat

add chain=srcnat connection-mark=odd action=src-nat to-addresses=192.168.11.1 \

to-ports=0-65535 comment=”” disabled=no

add chain=srcnat connection-mark=even action=src-nat to-addresses=192.168.22.2 \

to-ports=0-65535 comment=”” disabled=no

Buat Routing nya

/ ip route

add dst-address=0.0.0.0/0 gateway=10.111.0.1 scope=255 target-scope=10 routing-mark=odd \

comment=”” disabled=no

add dst-address=0.0.0.0/0 gateway=10.112.0.1 scope=255 target-scope=10 routing-mark=even \

comment=”” disabled=no

add dst-address=0.0.0.0/0 gateway=10.112.0.1 scope=255 target-scope=10 comment=”” \

disabled=no comment=”gateway for the router itself”

oke aku kasih penjelasan sedikit teorinya yg saya dapet di forum mikrotik

Pemahaman Saya Mengenai Nth:

Pada dasarnya koneksi yang masuk ke proses di router akan menjadi satu arus yang sama, walaupun mereka datang dari interface yang berbeda. (well, this one is debatable)

Saat kita ingin menerapkan metode Nth, tentunya kita juga memberikan batasan ke router untuk hanya mem-proses koneksi dari sumber tertentu saja (ex. dari IP lokal).

Nah, begitu router telah membuat semacam ‘antrian’ baru untuk batasan yang kita berikan diatas, baru proses Nth dimulai.

Every

Angka Every adalah jumlah kelompok yang ingin dihasilkan. Jadi bila kita ingin membagi alur koneksi yang ada menjadi 4 kelompok yang nantinya akan di load balance ke 4 koneksi yang ada, maka angka Every = 4.

Namun, setelah saya bandingkan manual yang ada di Mikrotik dengan penjelasan tentang penerapan Nth di Linux, ada perbedaan disini.

Pada Mikrotik, angka Every harus dikurangkan 1, hingga bila mengikuti contoh diatas, maka kita harus mengisikan Every = 3. Hal ini mungkin dikarenakan proses Nth di Mikrotik akan menerapkan Every+1 (lihat manual) pada pengenalan koneksinya.

Jadi, kesimpulan sementara saya, bila kita ingin membagi 4 kelompok, maka :

- Pada Linux, Every = 4

- Pada Mikrotik, Every = 3

Counter

Angka Counter dapat diisikan angka 0-15. Maksudnya adalah menentukan counter mana yang akan kita pakai. Pada Mikrotik terdapat 16 Counter yang dapat dipakai, hal ini juga sama dengan penerapan yang ada di Linux.

Jadi, saya rasa, angka ini dapat diisikan sesuai dengan pilihan kita. Namun, saya rasa harus diteliti lagi apakah diantara 16 counter yang ada tersebut dapat menghasilkan hasil yang berbeda atau tidak.

Edit : Setelah Diskusi dengan bro D3V4, ternyata penerapan counter cukup berpengaruh. Jadi kesimpulan sementara, counter sebaiknya diset ke every+1 untuk Mikrotik

Packet

Nah, kita sampe ke parameter terakhir. Parameter terakhir ini yang cukup menentukan.

Bila kita ingin membuat 4 kelompok, tentunya kita harus membuat 4 mangle rules. Nah, pada rules tersebut, angka untuk Every dan Counter haruslah sama. Namun untuk angka packet harus berubah.

Untuk 4 kelompok, berarti angka packet untuk 4 rules tersebut adalah 0,1,2 dan 3. Angka ini ditentukan dari 0 … (n-1).

Penerapan angka Packet untuk Linux dan Mikrotik sama.

Contoh

Mari kita ambil contoh untuk penerapan Nth untuk 4 koneksi. Maka Angka Nth untuk masing2 rule di Mikrotik adalah (counter yg dipakai adalah 4) :

Rule 1 = 3,4,0

Rule 2 = 3,4,1

Rule 3 = 3,4,2

Rule 4 = 3,4,3